Thủ đoạn tấn công hàng loạt tài khoản X của người nổi tiếng gần đây đã bị các chuyên gia phân tích vạch trần.

Giải mã các vụ tấn công KOL gần đây

Giải mã các vụ tấn công KOL gần đây

Trong những ngày gần đây, tài khoản X (Twitter cũ) của hàng loạt các KOL và một nhà giao dịch nổi tiếng là Gigantic-Cassocked-Rebirth (GCR) đã trở thành mục tiêu của các cuộc tấn công hàng loạt, gây ra làn sóng xôn xao trong cộng đồng. Tuy nhiên, hiện tại, các “thám tử crypto” đã giải mã và làm sáng tỏ vụ việc.

Danh tính "kẻ tấn công hàng loạt"

Nhà phân tích Roxo đã chỉ ra danh tính của người được cho là “hacker” đã xâm nhập các tài khoản X của nhiều siêu sao nổi tiếng - một người có tài khoản Instagram là Sahil Arora.

Nạn nhân của kẻ này gồm Caitlyn Jenner, các rapper Soul Ja Boy và Rich The Kid, cùng với người mẫu Kazumi và Ivana Knöll.

if anyone wants the TLDR on the @Caitlyn_Jenner situation here it is

— Roxo (@CryptoRoxo) May 27, 2024

She was never hacked, Her team was socially engineered by a guy named Sahil.

He was the "middleman" and his role was to launch the token for Caitlyn as the team didn't know anything about crypto.

after… pic.twitter.com/yZloKHlon6

“Jenner không hề bị hack, cô ấy đã bị dụ dỗ bởi một người tên là Sahil Arora.”

Tài khoản Instagram của Sahil Arora với hơn 1,2 triệu người theo dõi, sở hữu nhiều ảnh chụp chung với các siêu sao. Điều này dấy lên giả thuyết rằng "hacker" có thể đã xây dựng mối quan hệ với những KOL trước khi tiến hành vụ tấn công.

Instagram của kẻ bị tình nghi

Instagram của kẻ bị tình nghi

Roxo chỉ ra rằng Sahil Arora đã thực hiện thành công 5 vụ rug pull liên quan đến các memecoin như ZUMI, rich, doll SOULJA - đại diện cho Soul Ja Boy, Rich The Kid, Kazumi, Knöll và cuối cùng là token JENNER của Caitlyn Jenner, tất cả đều được phát hành trên pump.fun và liên kết với địa chỉ ví của Sahil Arora: 7s3v1jP9o1qZgovd4i9QfKej7is4cLV3uSbqKCNZN9rh.

Trong đó, 4 tài khoản của các KOL trên đã bị hack, ngoại trừ token JENNER. Rapper Rich The Kid trong 1 video đã cho rằng tài khoản của mình bị hack thông qua 1 memecoin lạ được quảng cáo trên X bởi Sahil Arora, khuyên mọi người hãy cảnh giác đến token này.

Stay tuned for the official RTK token ! 🚀 pic.twitter.com/5fvyeaM5wL

— Rich The Kid (@richthekid) May 27, 2024

Về phía token JENNER, đây là token được quảng bá bởi chính Caitlyn Jenner và Sahil Arora là người đứng sau sự kiện phát hành token này. Sau khi JENNER được phát hành và quảng bá trên Twitter của Caitlyn, Sahil đã âm thầm bán đi lượng token JENNER mà anh ta sở hữu.

Giao dịch bán JENNER của Sahil Arora

Giao dịch bán JENNER của Sahil Arora

Có lẽ đội ngũ của Caitlyn Jenner và chính cô cũng đã bị Sahil Arora lừa khi đăng tải một tweet kêu gọi mọi người gửi token vào ví của người này.

Tweet của Caitlyn Jenner kêu gọi cộng đồng chuyển token vào ví của Sahil Arora

Tweet của Caitlyn Jenner kêu gọi cộng đồng chuyển token vào ví của Sahil Arora

Người hâm mộ của KOL này bắt đầu tranh cãi rằng tài khoản của cô có phải đã bị hack hay không, tại sao lại kêu gọi mọi người chuyển tiền. Nhưng vào ngày 27/05, quản lý của Jenner là Sophia Hutchins khẳng định tài khoản X của cô vẫn an toàn và không hề bị hack. Đồng thời nhân cơ hội kêu gọi mọi người tham gia mua token JENNER.

Here is Sophia Hutchins, my manager, rest assured. I have not been hacked and keep sending this to the moon. I’m out on the golf course enjoying my Sunday and I will not be going live in spaces today. My team is managing this launch. it is authentic. Keep it up🚀🚀🚀 pic.twitter.com/LTZx65rEZJ

— Caitlyn Jenner (@Caitlyn_Jenner) May 26, 2024

Ngày 27/05, Sahil Arora đã tổ chức 4 cuộc Twitter Spaces liên tiếp với nội dung không rõ ràng trên tài khoản X của mình. Tài khoản của người này cũng bị đình chỉ ít phút sau khi kết thúc Twitter Spaces cuối cùng.

Nguồn: Coincuatui

Nguồn: Coincuatui

Lợi dụng tài khoản trader nổi tiếng để trading

Trader GCR, được mệnh danh là “bậc thầy giao dịch ngược”, cũng đã trở thành nạn nhân trong một vụ hack gần đây.

Vào ngày 26/05, hacker đã chiếm quyền kiểm soát tài khoản của GCR, đăng thông tin sai lệch nhằm thổi giá cho một số token.

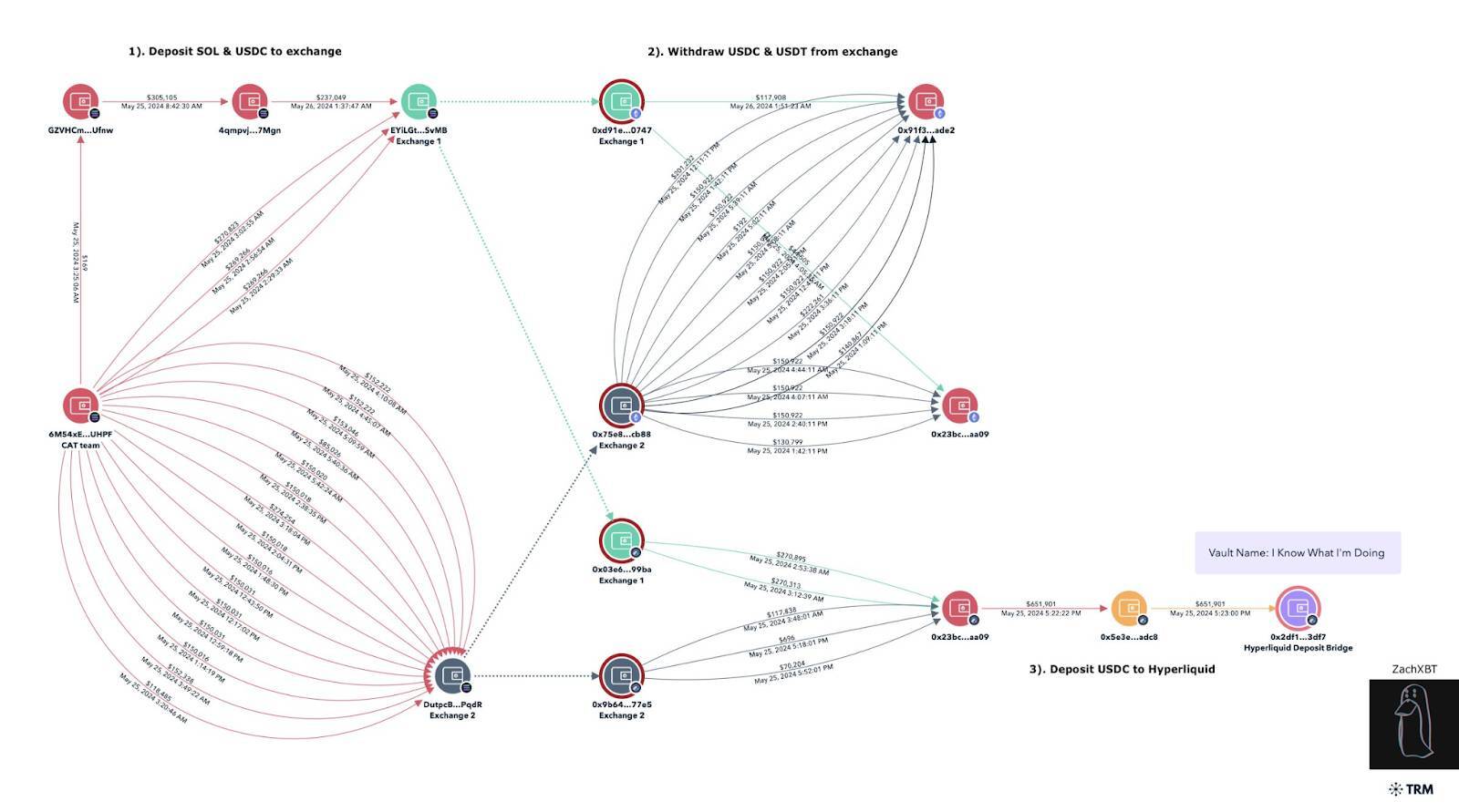

Thám tử ZachXBT sau khi điều tra đã phát hiện ra rằng đội ngũ memecoin CAT nhiều khả năng là kẻ đứng sau vụ hack này, thông qua mối liên hệ với tài khoản X có tên là Sol.

1/ An investigation into how the @sol ($CAT) meme coin team is connected to the @GCRClassic hack from last night.

— ZachXBT (@zachxbt) May 27, 2024

Minutes before the hack an address tied to them opened $2.3M ORDI & $1M ETHFI longs on Hyperliquid.

Let’s dive in. pic.twitter.com/009BdPBfM1

LAUNCH

— Sol (@sol) May 24, 2024

Meet Sol, the official $cat of Solana

CA:3WKzqdh3ZW3tP2PhAtAuDu4e1XsEzFhk7qnN8mApm3S2

私たちの旅はここから始まります

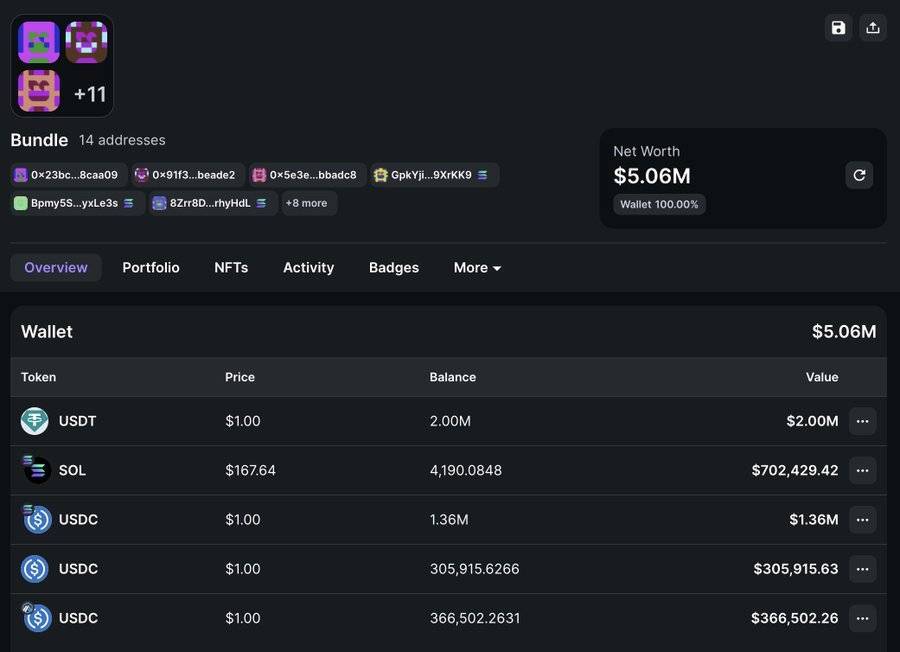

Trước đó, đội ngũ memecoin CAT đã sử dụng chiến thuật sniper để kiểm soát 63% nguồn cung của memecoin này, sau đó bán ra thị trường token CAT trị giá hơn 5 triệu USD và chuyển lợi nhuận vào nhiều ví khác nhau.

Địa chỉ ví của dự án sau khi bán CAT

Địa chỉ ví của dự án sau khi bán CAT

Sau đó họ đã chuyển SOL và USDC vào các sàn CEX như Kucoin và MEXC. Dự án này tiếp tục chuyển số tiền thu được vào các ví khác nhau, đồng thời thực hiện nhiều lệnh giao dịch phái sinh trên nền tảng Hyperliquid.

Quy trình rút tiền của đội ngũ dự án memecoin CAT

Quy trình rút tiền của đội ngũ dự án memecoin CAT

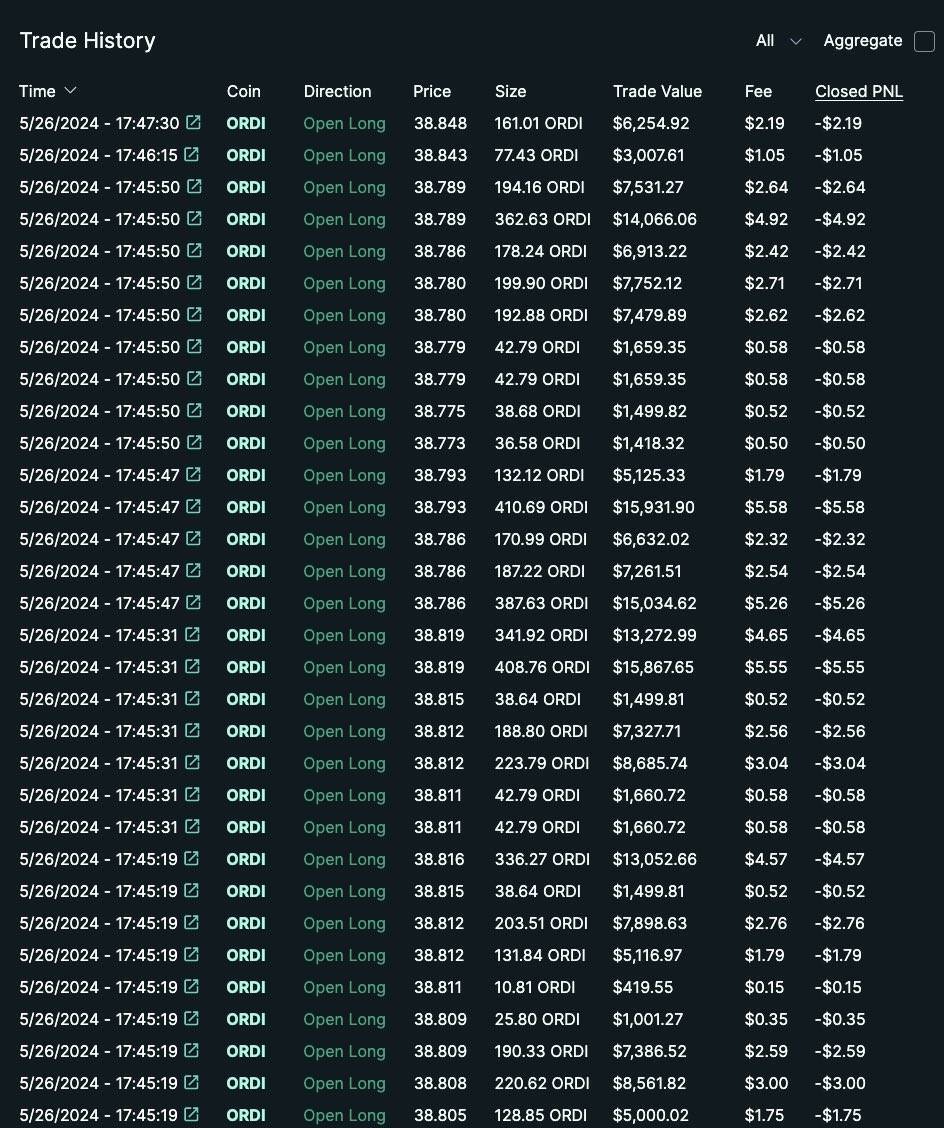

Vào ngày 25/05, địa chỉ ví 0x5e3edeb4e88aafcd1f9be179aa6ba2c87cbbadc8 có liên quan tới memecoin CAT đã nhận 650 nghìn USDC, sau đó mở vị long token ORDI với giá trị lên tới 2,3 triệu USD vào ngày 26/05.

Địa chỉ 0x5e3 mở vị thế Long ORDI

Địa chỉ 0x5e3 mở vị thế Long ORDI

Không biết "vô tình hay hữu ý", tài khoản bị hack của GCR cũng ngay lập tức “shill” token ORDI, đẩy giá tăng vọt. Địa chỉ 0x5e3 đã nhanh chóng đóng vị thế long và thu lợi nhuận khoảng 34 nghìn USD.

Tweet shill ORDI

Tweet shill ORDI

Chỉ hai phút sau đó, GCR phát cảnh báo thông qua một tài khoản khác rằng @GCRClassic đã bị hack.

Cảnh báo từ tài khoản khác của GCR

Cảnh báo từ tài khoản khác của GCR

Trong cùng ngày, địa chỉ 0x5e3 mở vị thế Long ETHFI trị giá 1 triệu USD. Cùng lúc tài khoản GCR bị hack cũng shill cho ETHFI.

Tweet shill ETHFI

Tweet shill ETHFI

Nhưng lần này không may mắn như lần trước, Vì đã được cảnh báo tài khoản đã bị hack nên cộng đồng không hề fomo. Dẫn đến địa chỉ 0x5e3 đã buộc phải đóng vị thế Long của mình và chấp nhận khoản lỗ 3.500 USD.

Coincuatui tổng hợp

Nguồn: Coin68