CertiK đã phát hiện lỗ hổng trong cầu nối Wormhole trên Layer-1 Aptos, ngay sau đó đội ngũ kỹ thuật cũng đã khắc phục, ngăn chặn bất kỳ hành vi tấn công nào nhằm vào lỗ hổng để tạo ra các giao dịch token giả mạo.

CertiK phát hiện ra lỗ hổng trong cầu nối Wormhole trên Layer-1 Aptos

CertiK phát hiện ra lỗ hổng trong cầu nối Wormhole trên Layer-1 Aptos

CertiK, chuyên gia trong lĩnh vực bảo mật blockchain, đã phát hiện một lỗ hổng trên cầu nối cross-chain Wormhole của Layer-1 Aptos. Điểm yếu này cho phép hacker tạo ra các giao dịch giả mạo, khiến Wormhole tin rằng các token đã được khóa trên Aptos. Điều này mở ra cơ hội cho hacker “rút” số tiền tới 5 triệu USD bằng cách mở khóa token trên các blockchain khác.

🚨 CertiK's security research team detected a critical bug in @wormhole, a leading open source bridge for multichain applications.

— CertiK (@CertiK) May 13, 2024

Discover how an incorrect application of the public(friend) and entry modifiers exposed the blockchain to potential multimillion-dollar exploits by… pic.twitter.com/fOKgT6RaTC

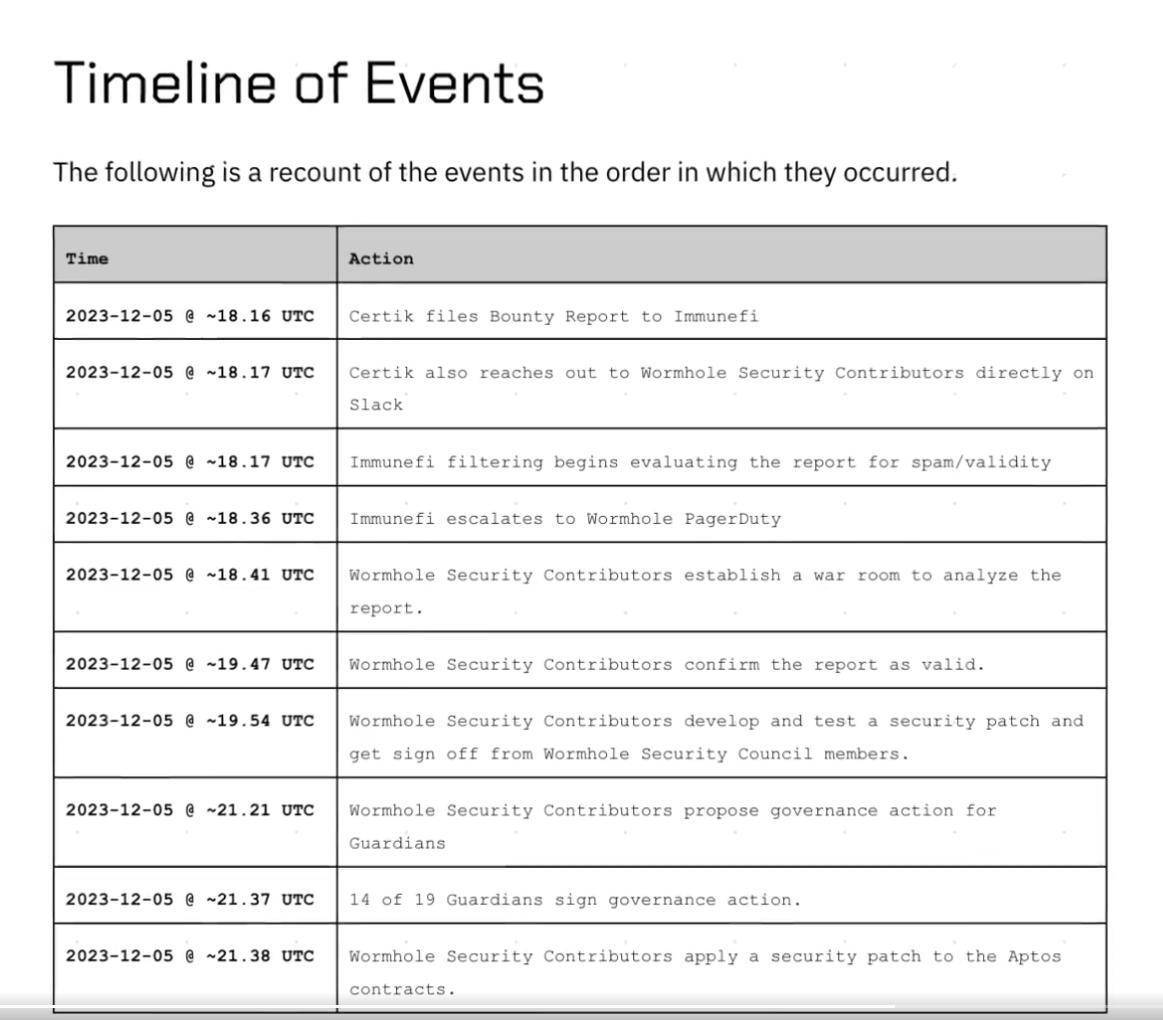

Lỗ hổng đã được phát hiện vào ngày 05/12/2023, CertiK đã thông báo cho đội ngũ Wormhole về lỗ hổng bảo mật kể trên. Sau đó, nhóm đã nhanh chóng xác minh và phát triển một bản vá để khắc phục. Quá trình sửa lỗi chỉ mất khoảng ba giờ và phiên bản mới của Wormhole hiện đã bảo mật hơn trước.

Dòng thời gian báo cáo cho Wormhole. Nguồn: CertiK

Dòng thời gian báo cáo cho Wormhole. Nguồn: CertiK

Để dễ hiểu, hãy tưởng tượng bạn đang quản lý một câu lạc bộ có tên Wormhole, nơi chỉ có thành viên được chấp nhận mới có thể vào. Với Wormhole trên Aptos, ngôn ngữ lập trình MOVE giống như bộ luật của câu lạc bộ này, quy định ai có thể làm gì và khi nào.

Modifier public(friend) giống như danh sách khách mời của bạn và chỉ những người trong danh sách hoặc thành viên trong câu lạc bộ mới có thể thực hiện các hành động nhất định. Trong khi đó, modifier entry giống như việc bạn mở cửa cho bất kỳ ai đi ngang qua có thể vào trong Wormhole.

Trong trường hợp của cầu nối Wormhole trên Aptos, có một hàm gọi là publish_event được thiết kế để thông báo các sự kiện như chuyển token từ Ethereum. Các thông báo này, chỉ có thành viên trong câu lạc bộ mới được phép công khai. Tuy nhiên, do một lỗi trong cài đặt, hàm này lại được đánh dấu cho cả hai là public(friend) và entry, điều này giống như bạn vô tình để cửa câu lạc bộ mở toang và bất kỳ ai cũng có thể vào và thực hiện các thông báo của mình.

Kẻ tấn công có thể lợi dụng điều này để tạo ra các giao dịch giả mạo, giống như việc họ thông báo rằng có người nổi tiếng vừa đến câu lạc bộ, trong khi thực tế không có ai cả. Điều này có thể khiến cho cầu nối Wormhole trên Ethereum phát mở khóa token mà không cần có token thật bị khoá ở phía Wormhole trên Aptos. Cuối cùng, kẻ tấn công có thể “rút” được tới 5 triệu USD từ cầu nối.

Sau khi “vá lỗi” thành công, Wormhole cũng đã tiến hành kiểm tra lại xem có quỹ của người dùng nào bị ảnh hưởng bởi vấn đề này hay không. Sau cùng, họ kết luận rằng không có quỹ nào bị chuyển một cách bất hợp pháp và số dư của người dùng vẫn an toàn.

Các lỗ hổng trên Wormhole trước đó cũng đã từng bị hacker khai thác. Vào năm 2022, họ đã bị đánh cắp hơn 321 triệu USD trên mạng Solana, khi hacker “đánh lừa” bộ máy xác thực của Wormhole và nhận được quyền phát hành 120.000 wETH trên Solana, sau đó rút số tiền này để quy đổi về ETH. Vụ hack này nằm trong 10 vụ hack lớn nhất ngành tiền mã hoá năm 2022.

Coincuatui tổng hợp

Nguồn: Coin68